In diesem Artikel möchte ich dir das Internet Protocol und dessen Wichtigkeit für das Internet erläutern.

Ich bin zwar schon im Artikel “Wie funktioniert das Internet” auf das Internet Protocol eingegangen, dort konnte ich das Thema aber nur grob anschneiden. Hier gehen wir nun mehr in die Tiefe.

Anfangen werde ich mit einem allgemeinen Teil, der aus einer kurzen Einordnung und den Aufgaben des Internet Protocols besteht. Danach beschäftigen wir uns mit dem Aufbau eines IP-Pakets und im speziellen mit dem IP-Header. Anschließend werde ich ein paar Zeilen der IP-Adressierung widmen, bevor das nächste Ziel unserer Informationsreise, dass Routing sein wird. Zum Schluss möchte ich dir dann noch die Fragmentierung vorstellen.

Das Internet Protocol ist besonders wichtig, da alle bisher vorgestellten Internetstandards darauf aufbauen. Die Wichtigkeit des Protokolls, kannst du auch an der Länge des Artikels messen 😉

Dieser Artikel ist Teil des 21.-teiligen Kurses “Das Internet“.

Einführung in das Internet Protocol

Wenn du diesen Kurs aufmerksam verfolgt hast, dann weißt du bereits, dass das Internet Protocol eines der wichtigsten Protokolle im Internet ist. Es wird aber nicht nur im Internet zur Vermittlung von Datenpaketen eingesetzt, sondern in allen paketorientierten Netzwerken. Also auch in deinem Heimnetzwerk oder im Netzwerk einer Firma.

Neben der Paketorientierung, ist die verbindungslose und plattformunabhängige Kommunikation, eine weitere Eigenschaft des Internet Protocols. Dabei garantiert das Internet Protocol jedoch nicht, dass alle Pakete in der richtigen Reihenfolge oder überhaupt beim Empfänger ankommen. Pakete können verloren gehen, wenn das Netzwerk z.B. überlastet ist. Es gibt keine Empfangsquittung, keine Fehlerkontrolle und auch keine Flussregelung. Diese Aufgaben übernehmen andere Protokolle.

Trotzdem muss das Internet Protocol zwingend auf jedem Gerät verfügbar sein, welches an der Kommunikation im Internet teilnehmen möchte.

Der große Vorteil des Internet Protocols besteht nämlich darin, dass jedes Datenpaket als unabhängige Einheit betrachtet wird. Bedeutet im Klartext, dass für jedes Datenpaket eine neue Wegewahl getroffen werden kann. Es existiert keine festgelegte Verbindung oder Leitungsvermittlung. Durch diese Eigenschaften, kann ein Teilbereich des Internets ausfallen und du wirst von diesem Ausfall nichts mitbekommen. Die Pakete finden trotzdem ihren Weg zum Empfänger und es wird eine hohe Ausfallsicherheit gewährleistet.

Um dies sicherzustellen, übernimmt das Internet Protocol die folgenden drei Aufgaben:

- IP-Adressierung

- Routing der Datenpakete

- Fragmentierung der Datenpakete

Auf diese Aufgaben, gehe ich im späteren Verlauf des Artikels näher ein. Zuerst müssen wir uns den Aufbau eines Datenpakets anschauen.

Der Aufbau eines IP-Pakets

Das IP-Paket ist das Grundelement des Internet Protocols und damit auch der Datenkommunikation im Internet. So ein Paket besteht aus zwei Teilen: dem Kopfbereich und dem Bereich der Nutzdaten. Zusammen können diese beiden Bereiche eine maximale Größe von 65.535 Bytes annehmen. Meist wirst du aber auf IP-Pakete treffen, die nur 1500 Bytes lang sind.

In den Nutzdaten des IP-Pakets befinden sich immer die Daten anderer Protokolle, wie zum Beispiel die Daten des Transmission Control Protocols (TCP). Diese Form der Verschachtelung verschiedener Protokolle, nennt man Datenkapselung. Weißt du nicht mehr was mit Datenkapselung gemeint ist, solltest du dir den Artikel über die Funktionsweise des Internets erneut durchlesen.

Im Kopfbereich (IP-Header) stehen hingegen ausschließ Informationen, die für das Internet Protocol relevant sind.

Der IP-Header

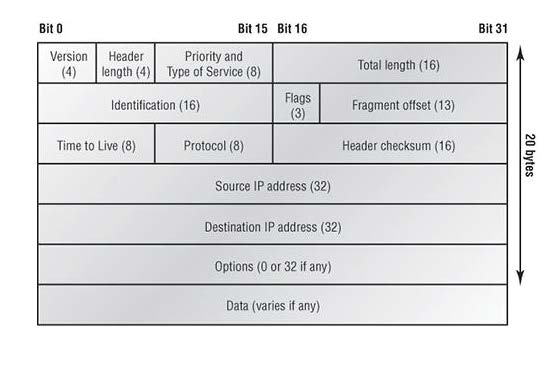

Hier beschreibe ich den Aufbau des IPv4-Headers. Dieser darf maximal 60 Bytes lang sein, wobei der Kopfdatenbereich 20 Bytes lang ist und für die Optionen und Füllbytes maximal 40 Bytes zur Verfügung stehen.

Der Aufbau eines IP-Pakets, unterteilt in Kopf- und Nutzdaten

von BenJerry137 (Eigenes Werk) [CC-BY-SA-3.0], via Wikimedia Commons

Was bedeuten die einzelnen Felder des IP-Headers?

Version:

Die Version des Internet Protocols. Heute wird noch hauptsächlich die IP Version 4 eingesetzt, wobei auch immer mehr die Version 6 genutzt wird.

Header length:

Die Header length oder auch Internet Header Length (IHL), gibt die Länge des IP-Headers einschließ der Optionen an. Die Länge wird als ein Vielfaches von 32-bit angegeben und kann maximal den Wert von 15 x 32-Bit = 480 Bit = 60 Byte annehmen.

Priority and Type of Service:

Dieses Feld ist 8-Bit breit. Es kann zur Priorisierung von einzelnen IP-Paketen genutzt werden. Das Feld für den Type of Service ist in zwei Bereiche unterteilt. Die ersten 6-Bit werden als DSCP (Differentiated Services Code Point) bezeichnet und beschreiben die Qualität des Services. Die verbleibenden 2-Bit werden als ECN (Explicit Congestion Notification) bezeichnet. Über diese 2-Bit kann ein Router eine drohende Überlastung mitteilen.

Total Length:

Über dieses 16-Bit breite Feld, wird die Gesamtlänge des Datenpakets in Byte angegeben. Ein IP-Paket muss mindestens 576 Byte und maximal 65.535 Bytes lang sein.

Identification:

Wenn ein Datenpaket fragmentiert werden muss, nutzt das Internet Protocol die drei Felder Identification, Flags und Fragment Offset. Im Feld Identification werden bei allen zusammengehörigen Datenpaketen, die gleichen Werte eingetragen. Anhand des Wertes im Feld Identification, der Absender-Adresse und des Fragment Offsets, kann der Empfänger die geteilten Datenpakete wieder zusammensetzen.

Flags:

Dieses Feld ist 3-Bit lang. Das erste Bit wird nicht genutzt. Ist das zweite Bit gesetzt, darf das Datenpaket nicht fragmentiert werden. Wenn das dritte Bit den Wert 1 besitzt, dann folgen noch weitere Fragmente. Ist der Wert hingegen 0, handelt es sich um das letzte Fragment.

Fragment Offset:

Dieses Feld gibt an, an welcher Position des zerlegten Datenpakets das aktuelle Fragment anfängt.

Time to Live (TTL):

Das Time to Live Feld gibt an, wie lange ein Datenpaket leben darf. Initial erhält es einen vordefinierten Wert (z.B. wird empfohlen diesen Wert auf 64 zusetzen). Dieser Wert wird von jeder Station, die das Paket erhält, um 1 vermindert. Ist der Wert bei 0 angelangt, wird das Paket verworfen. Damit wird vermieden, dass unzustellbare Datenpakete das Netz belasten.

Protocol:

Über dieses Feld, wird das Protokoll identifiziert, welches gerade den Service des Internet Protocols nutzt.

Header Checksum:

Dieses 16-Bit lange Feld, enthält eine Prüfsumme, über die der Kopfdatenberiech gesichert wird. Diese Checksumme wird von jedem Router neuberechnet, da sich bei jedem Router die TTL ändert.

Source und Destination IP Address:

In diesen Felder stehen die IP-Adressen des Senders und des Empfängers. Mehr hierzu unter der Teilüberschrift IP-Adressierung.

Options:

Das Optionen-Feld ist optional und kann eine Länge von maximal 40-Bytes annehmen. Hier können z.B. Informationen zu Statistik- und Sicherheitsfunktionen enthalten sein und es wird hauptsächlich für Diagnosezwecke eingesetzt.

Auf den ersten Blick sind das ziemlich viele Felder und Informationen, die du dir merken musst. Für unsere weiteren Betrachtung sind aber nur 5 von entscheidender Bedeutung. Dies sind die Felder Identification, Flags, Fragment Offset, Source und Destination IP Address. Die ersten drei spielen vor allem bei der Fragmentierung eine wichtige Rolle. Auf die Source und Destination IP Adress wird bei der IP-Adressierung und beim Routing zurückgegriffen.

Du ahnst es vielleicht schon. Jetzt kommen wir zu den Aufgaben des Internet Protocols.

Die IP-Adressierung

Die korrekte Adressierung der Datenpakete, welche über das Internet übertragen werden, beruht auf der IP-Adressierung. Bei dieser Technik wird jedem Gerät im Internet eine sogenannte IP-Adresse zugeordnet. Sie dient der weltweit eindeutigen Identifizierung und wird in die Felder Source und Destination IP Address des IP-Headers eingetragen. Über diese Informationen, können der Sender und der Empfänger eines Datenpakets ermittelt werden und alle Pakete gelangen an das gleiche Ziel.

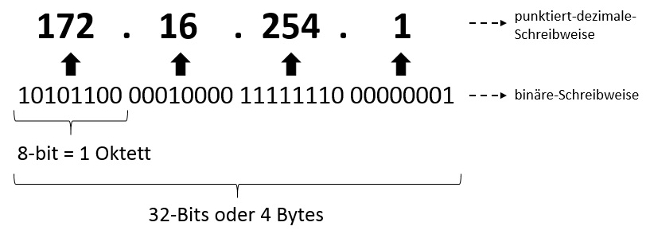

Eine IP-Adresse basiert auf dem Internet Protocol und ist neben dem Routing die wichtigste Funktionalität, die das Protokoll bereitstellt. Die IP-Adresse ist nach IPv4 32-Bit lang. Damit sind über 4 Milliarden IP-Adressen möglich. Um genau zu sein 4.294.967.296 (2 hoch 32) IP-Adressen.

Um die Übersichtlichkeit für uns Menschen zu erhöhen, werden die Adressen in der punktiert-dezimalen-Schreibweise dargestellt und nicht in der binären Schreibweise. Die 32-Bit der IP-Adresse, werden hierzu in 4 jeweils 8-Bit lange Blöcke aufgeteilt (den sogenannten Oktetten). Jedes Oktett wird in das dezimale Äquivalent umgewandelt und jeweils mit einem Punkt von einander getrennt. Somit kann jedes Oktett eine Zahl von 0 bis 255 repräsentieren. Die folgende Grafik verdeutlicht diesen Aufbau:

Aktuell findet der Wechsel zu IPv6 statt. Im Gegensatz zur Version 4, werden IP-Adressen nach Version 6 in der hexadezimalen Schreibweise notiert. Dies sieht dann ungefähr so aus: 2001:0db8:85a3:08d3:1319:8a2e:0370:7344.

Ein großer Vorteile von IPv6 ist es, dass nun rund 340 Sextillionen Adressen vergeben werden können. Das ist doch mal eine grandiose Steigerung.

Möchtest du mehr über die neue Version des Internet Protocols erfahren, findest du einen Artikel zum Wechsel zu IPv6 auf der Webseite der PCWelt.

Private IP-Adressen

Die Anzahl der IP-Adressen nach Version 4 des Internet Protocols ist auf etwas mehr als 4 Milliarden Stück begrenzt. Das hört sich im ersten Moment viel an, ist es aber nicht. Mittlerweile hat die zentrale Vergabestelle die letzten freien Adressbereiche vergeben. In diese Situation wären wir schon viel früher geraden, wenn nicht bestimmte Adressbereiche einzig und alleine zur privaten Nutzung deklariert worden wären.

Diese sogenannten privaten Adressen wirst du im Internet nicht finden, sondern nur in privaten Netzwerken (z.B. in deinem privaten Netzwerk oder in einem Firmennetzwerk). Sie werden nicht in öffentliche Netze geroutet, da es gar nicht notwendig ist, dass jedes Endgerät direkt mit dem Internet verbunden ist. Es reicht völlig aus, wenn ein Router mit dem Internet verbunden ist und alle anderen Geräte an diesen Router angeschlossen werden. Das spart eine Menge IP-Adressen.

Die folgenden Adressbereiche gehören zu den privaten Adressen:

| Von | Bis |

|---|---|

| 10.0.0.0 | 10.255.255.255 |

| 172.16.0.0 | 172.31.255.255 |

| 192.168.0.0 | 192.168.255.255 |

In diesen Bereichen, können die IP-Adressen der einzelnen Endgeräte, frei gewählt werden. Alle anderen Adressen müssen bei der zentralen Vergabestelle (der IANA) öffentlich registriert werden.

IP-Adressen mit spezieller Bedeutung

Neben den privaten IP-Adressen, gibt es Adressen mit einer speziellen Bedeutung. Endet eine IP-Adresse z.B. mit einer 0 (z.B. 192.168.0.0), dann ist damit das Netz und nicht ein spezieller Host (Computer, Smartphone, etc.) gemeint. Deshalb werden solche Adressen auch Netzadressen genannt und dürfen nicht genutzt werden.

Eine IP-Adresse die auf der 255 (z.B 192.168.0.255) endet, ist ebenfalls keine gültige IP-Adresse. Diese Adresse wird Broadcast-Adresse genannt und über sie können alle Hosts in einem Netz angesprochen werden.

Eine spezielle Bedeutung hat auch die IP-Adresse 127.0.0.1. Diese wird als localhost bezeichnet und alle an diese Adresse gesendeten Paket, verlassen den Rechner nicht, sondern werden an andere laufende Prozesse auf dem Computer weitergeleitet. Sinnvoll ist diese Methode zum Beispiel bei der Entwicklung von Internetseiten (also ganz unser Thema und du solltest dir diese Information sehr gut merken).

Jedes Gerät bekommt also eine IP-Adresse zugeteilt, die eindeutig ist. Diese wird in die Kopfdaten des IP-Headers eingetragen, worüber die Vermittlung oder das Routing der Datenpakete erfolgt. Es gibt spezielle IP-Adressen, die nicht durch Endgerät belegt werden können. Dazu gehören einmal die privaten IP-Adressen und die speziellen Adressen für das Netz und den Broadcast.

Bevor ich zur nächsten Aufgabe des Internet Protocols kommen kann, muss ich dir vorher noch ein Verfahren zur besseren Ausnutzung des IPv4-Adressraums vorstellen. Hierbei handelt es sich um das Classless Inter Domain Routing (CIDR).

Classless Inter Domain Routing

Wie du bereits gelernt hast, können mittels IPv4 etwas mehr als 4 Milliarden IP-Adressen vergeben werden. Dies ist in unserer heutigen Zeit nicht besonders viel, wo doch jeder mit den unterschiedlichsten Geräte online surft, chattet oder Produkte bestellt. Die Verwendung von bestimmten Adressbereichen für private Zwecke, hat die Situation leider nur kurzfristig entspannt und es mussten neue Verfahren zur besseren Ausnutzung der zur Verfügung stehenden IP-Adressen entwickelt werden.

Deshalb wurde 1993 das CIDR-Verfahren entwickelt. Neben der besser Ausnutzung der IP-Adressen, werden auch die Informationen in den Routingtabellen verringern.

Das Classless Inter Domain Routing löste das alte Verfahren ab, bei dem es eine feste Zuordnung von IP-Adressen zu einer Netzklasse gab. Bei den Netzklassen, wurde der zur Verfügung stehende Adressraum in Teilnetze aufgeteilt. Hierbei bestimmte die Netzklasse, welcher Teil einer IP-Adresse zum Netzteil und welcher zum Hostteil gehört.

Nähere Informationen zu den Netzklassen, findest du auf der Seite des EDV Lehrgangs. Nur noch soviel, bei diesem Verfahren wurden viele IP-Adressen verschwendet.

Beim Classless Inter Domain Routing läuft dies anders. Hier gibt es die sogenannten Suffixe.

Die Suffixe bestimmen die folgenden Eigenschaften:

- Wie viele Bits der IP-Adresse vom Router interpretiert werden.

- Die Anzahl der adressierbaren Hosts.

- Die zur Verfügung stehenden Host-Adressen.

Doch wie funktioniert das jetzt genau?

Dazu muss ich dir erstmal die Schreibweise vorstellen. Beim CIDR wird hinter die IP-Adresse das Suffix angefügt. Das sieht dann z.B. so aus:

192.168.2.7/24

Die 24 gibt an, dass die ersten 24 Bits der IP-Adresse zum Netzteil gehören und vom Router interpretiert werden sollen. Die übrigen 8 Bits stellen die zur Verfügung stehenden Host-Adressen dar. Wir hätten damit 256 IP-Adressen, in diesem Teilnetz. Dieses Teilnetz würde von 192.168.2.0 – 192.168.2.255 reichen. Die IP-Adresse 192.168.3.1 gehört dann z.B. nicht mehr zum Teilnetz und die Daten müssten über einen Router verschickt werden.

Ich will hier jetzt nicht zu sehr ins Detail gehen. Wenn du eine ausführlichere Beschreibung des Classless Inter Domain Routing suchst, wirst du bei der Wikipedia einen interessanten Artikel dazu finden. Dort gibt es weitere Beispiele und auch eine Beschreibung zur Berechnung.

Uns interessiert im Prinzip nur, dass der Router einzig und alleine die Bits interpretiert, die über das Suffix angegeben werden. Diese Information ist für die nächste Aufgabe des Internet Protocols von entscheidender Bedeutung.

Das Routing der Datenpakete

Puh, bis jetzt haben wir schon einiges gelernt und es war bestimmt nicht leicht, alles auf Anhieb zu verstehen. Ich hoffe das du noch bei mir bist 🙂 Lange musst du nicht mehr durchhalten, dann haben wir das Internet Protocol abgehandelt. Was fehlt noch? Richtig, zwei Aufgaben des Internet Protocols:

- Das Routing

- Die Fragmentierung

Weiter geht es mit dem Routing!

Beim Internet Protocol handelt es sich um das wichtigste routingfähige Protokoll, da es über jegliche Art von physischer Verbindung und jedem bekannten Übermittlungssystem vermitteln werden kann. Dies ist sehr gut für die hetereogene Infrastruktur des Internets. Doch die Datenpakete müssen irgendwie einen Weg durch das weit verzweigte Netz des Internets finden. Diesen Vorgang nennt man Routing.

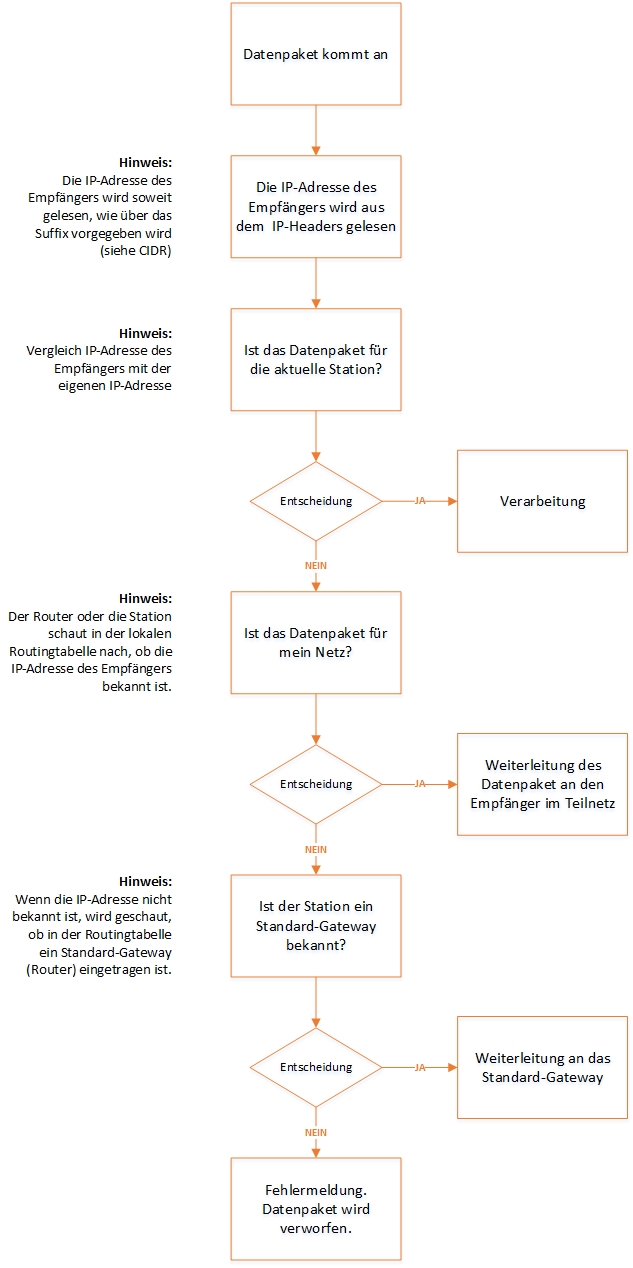

Das Routing gehört neben der IP-Adressierung zur wichtigsten Aufgabe des Internet Protocols. Beim Routing entscheidet jedes Gerät im Internet neu, an welches Gerät das Datenpaket als nächstes gesendet wird.

Die Entscheidung ist vom Prinzip her recht simpel:

- Befindet sich der Empfänger im gleichen Netz wie der Absender oder sind die an der Kommunikation beteiligten Geräte direkt mit einander verbunden, wird das Datenpaket direkt an den Empfänger gesendet.

- Ist dies nicht der Fall, wird das Datenpaket zum nächsten Router übertragen.

Um diese Entscheidung treffen zu können, benötigt der Absender eine Routing-Tabelle. Diese enthalten bei zentralen Routern mehrere Tausend Einträge. An welche Station das Datenpaket als nächstes geschickt wird, hängt auch davon ab, welcher Eintrag (IP-Adresse) die längste Übereinstimung mit der Zieladresse aufweist. In einer Routingtabelle sind die folgenden Informationen gespeichert:

- die bekannten IP-Adressen anderer Geräte

- Weginformationen zu anderen Geräten

- Informationen zu den Verbindungskosten

- Verbindungsarten in andere Netzwerke

Aus den Informationen der Routingtabelle errechnet der Absender des Datenpakets, den günstigsten Weg durch das Internet. Grundlage hierfür sind bestimmte Algorithmen wie z.B. der von Dijkstra. Von besonderer Bedeutung bei der Errechnung des günstigsten Weges, sind unter anderem die folgenden Kriterien:

- Leitungskapazitäten

- Transportkosten

- geographische Entfernung

- Störanfälligkeit der Leitungen

Schematisch kannst du dir das so vorstellen:

Ein oder zwei Sätze möchte ich noch zum Standard-Gateway verlieren, bevor wir zur Fragmentierung kommen.

Alle Datenpakete, die nicht an Geräte im eigenen Netz gesendet werden, werden an das Standard-Gateway weitergeleitet. In jeder Routingtabelle eines Gerätes, welches an das Internet angeschlossen ist oder sich in einem größeren Netzwerk befindet, befindet sich auch ein Eintrag zum Standard-Gateway. Ohne einen solchen Eintrag, kann das Internet oder auch andere Netzwerke nicht erreicht werden.

Möchtest du mehr über das IP-Routing erfahren? Dann empfehle ich dir, beim Elektronik Kompendium vorbeizuschauen. Hier findest du einen klasse Artikel, der das Thema weiter vertieft.

Die Fragmentierung der Datenpakete

Du hast bis jetzt gelernt, wie ein IP-Paket aufgebaut ist, was die IP-Adressierung ist und wie diese funktioniert. Außerdem habe ich dir gezeigt, wie das Routing eines Datenpaketes durch das Internet umgesetzt wird.

Doch wie entstehen diese IP-Pakete eigentlich?

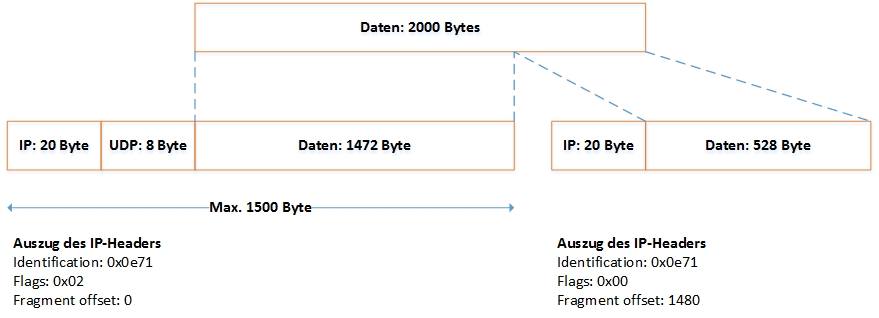

Deine Daten werden in Fragmente (bisher habe ich diese immer Datenpakete oder Pakete genannt) aufgeteilt. Dies geschieht immer dann, wenn deine Daten größer sind als die größte erlaubte Länge eines Paketes im Netzwerk. Diese größtmögliche Länge, wird durch die MTU (maximum transmission unit) festgelegt. In den meisten Fällen beträgt dieser Wert 1500 Bytes.

Sind die Daten die du verschicken möchtest, größer als diese 1500 Bytes, werden deine Daten in Fragmente aufgeteilt. Jedes dieser Fragmente besitzt nach der Fragmentierung eine Länge von 1500 Bytes und jedes Fragment erhält den selben Wert im Feld Identification des IP-Headers. Das ist zwingend notwendig, damit der Empfänger der Fragmente weiß, welche zusammengehören.

Neben der Identification, spielt das Feld Flags eine wichtige Rolle bei der Fragmentierung. Bei jedem Fragment deiner Daten, ist das dritte Bit (das sogenannte “more fragments”-Bit) des Flag-Feldes gesetzt, außer im letzten. Der Grund dafür ist einfach. Ist das Bit gesetzt, weiß der Empfänger, dass noch weitere Fragmente folgen. Ist es nicht gesetzt, handelt es sich um das letzte Fragment.

Außerdem kommt noch das Feld Fragment-Offset zum Einsatz. Es gibt an, an welcher Stelle die Daten des Fragments im Datenpaket stehen.

Zum besseren Verständnis, habe ich dir das nochmal im folgenden Schaubild aufgezeichnet.

In diesem Beispiel wird das Internet Protocol vom User Datagramm Protocol zum Versand von Daten genutzt. Dieses Protokoll besitzt einen eigenen Header. In diesem Beispiel ist der 8 Byte lang, gehört zu den Daten des IP-Pakets und ist nur im ersten Fragment vorhanden. Das heißt, dass für deine eigentlichen Daten im ersten Fragment nur 1472 Bytes übrig bleiben (1500 Bytes – 20 Bytes – 8 Bytes = 1472 Bytes).

Die restlichen 528 Bytes werden in ein zweites Fragement gepackt. In diesem Fragment ist das dritte Bit des Feldes Flags im IP-Header nicht gesetzt, da es sich hier schon um das letzte Fragment handelt. Der Wert des Feldes Identification ist bei beiden Fragementen gleich und das Fragment offset zeigt an, wo das erste Fragment aufhört und das zweite Fragment anfängt.

Sollte ein Fragment verloren gehen, dann gibt es keine Möglichkeit nur das verlorene Fragement erneut zu senden. Es müssen alle Fragmente eines Datenpaketes ein weiteres Mal gesendet werden. Doch wie ich Eingangs geschrieben habe, besitzt das Internet Protocol keine Fehlerkontrolle und es werden auch keine Empfangsquittungen verschickt. Dies übernehmen andere Protokolle.

Die Fehlerbenachrichtigung kann das Internet-Controll-Message-Protocol (ICMP) übernehmen. Fehlende Pakete werden hingegen über das Transmission Control Protocol (TCP) erneut beim Sender angefordert.

Die Zusammenfassung

Das Internet Protocol ist das wichtigste Protokoll im Internet und gehört zu den Internetstandards die du auf jeden Fall schon mal gehört haben solltest. Es sorgt dafür, dass jedem Gerät im Internet eine eindeutige IP-Adresse zugeteilt werden kann. Manche IP-Adressen können nicht durch Endgerät belegt werden. Zu diesen gehören die privaten IP-Adressen und die speziellen Adressen für das Netz und den Broadcast. Außderdem gehört die IP-Adresse 127.0.0.1 dazu. Diese wird als Localhost bezeichnet und alle Datenpakete die an diese Adresse verschickt werden, verbleiben auf dem Rechner.

Die IP-Adresse ist Bestandteil des IP-Headers und darüber kann das Routing der einzelnen Datenpakete erfolgen. Zum Routing verwendet der Router die Informationen des IP-Headers und einer lokalen Routingtabelle. Anhand von speziellen Algorithmen kann der günstigste Weg der Datenpakete zum Ziel ermittelt werden oder zumindest erst einmal die nächste Station dorthin.

Daten und Datenpakete werden in Fragemente aufgeteilt. Hierzu existiert die Fragmentierung des Internet Protocols. Sie zerlegt die Daten in Fragmente von meistens 1500 Bytes. Um die Fragmente beim Empfänger wieder in die richtige Reihenfolge zu bringen und zusammensetzen zu können, werden die Felder Identification, Flags und Fragment offset des IP-Headers genutzt.

Das wars! Mehr konnte ich nicht aus meinem kleinen Köpfchen zum Thema rausquetschen 🙂

Halt stop. Eins noch! Sollten dir Fehler aufgefallen sein, teile mir diese doch bitte über die Kommentarfunktion mit.

Vielen Dank für dein Durchhaltevermögen und deine Aufmerksamkeit!

Unser Tipp: Wenn du eine Eigene Homepage erstellen möchtest, dann kann ich dir den Homepage Baukasten “Wix” absolut empfehlen! Auch wenn du einen Blog aufbauen oder einen Online-Shop erstellen willst, ist Wix die beste Wahl. Hier findest du eine Auflistung der besten Homepage Baukästen im Vergleich. Sogar kostenlos kann man Wix nutzen (wenn auch mit eingeschränkten Funktionen). Zum Testen reicht das aber allemal aus:)

Hi Enrico,

ich bedanke mich wirklich für deine Artikel. Ist für mich wirklich hilfreich und ganz toll erklärt. Ich habe paar Fragen über diesen Artikel.

IP Pakte kann maks 65.535 Byte betragen. Aber warum ein Fragment nur 1500 Byte? Was wird dann gesendet, IP-Paket oder Fragment oder TCP-Segment?

Hallo Abi,

es freut mich das dir der Artikel gefällt und im Folgenden werde ich versuchen deine Fragen so einfach wie möglich zu beantworten.

Aber warum ein Fragment nur 1500 Byte?

Hierzu lies dir am besten nochmal den Abschnitt “Die Fragmentierung der Datenpakete” hier im Artikel durch. Dort habe ich die MTU (Maximum Transmission Unit) angesprochen. Leider war ich hier nicht ganz genau und habe einen Teil unterschlagen. Im Artikel gehe ich davon aus, dass das Internet Protocol als Netzzugang Ethernet verwendet und bei einem Ethernet-Datenframe stehen 1500 Byte für die Nutzdaten zur Verfügung. Also 1500 Byte die durch ein IP-Fragment belegt werden können und gleichzeitig auch die MTU darstellen.

Was wird dann gesendet, IP-Paket oder Fragment oder TCP-Segment?

Hier werden Fragmente verschickt. In diesen IP-Fragmenten können dann wiederum TCP-Segmente enthalten sein. Vielleicht hilft dir zum Verständnis ja dieser Artikel weiter: https://www.webschmoeker.de/grundlagen/wie-funktioniert-das-internet/. Dort finde ich den Abschnitt “Wie finden meine Daten den richtigen Weg zum Ziel?” besonders passend für dich. Bei der dortigen Grafik musst du dir unterhalb von IP einfach noch ein Ethernet-Datenframe dazu denken.

Ich hoffe ich konnte dir ein bisschen weiterhelfen. Falls du noch Fragen haben solltest, immer her damit 🙂

Viele Grüße

Enrico

Danke für die erklärung. Nur ein kleiner fehler hat sich untergeschlichen:

Im dies sicherzustellen, übernimmt das Internet Protocol die folgenden drei Aufgaben:

In:

Um dies sicherzustellen, übernimmt das Internet Protocol die folgenden drei Aufgaben:

Hallo Sebastian,

vielen Dank für deinen Hinweis auf den Tippfehler. Ich habe diesen korrigiert 🙂

Viele Grüße

Enrico

Ich hätte eine Frage bezüglich dem Routing der Datenpakete:

Wie können da Transportkosten entstehen bzw. gibt es da ein Beispiel?

Danke im Vorraus!

Hallo Markus,

Datenpakete müssen meist über mehrere Router geleitet werden, bevor sie an ihrem Ziel ankommen. Diese Router sind nicht gerade günstig (Anschaffung und Betrieb). Auch die Leitungen, über welche die Datenpakete verschickt werden, müssen unterhalten werden. Kurz: Der Aufbau und Betrieb der Infrastruktur für das Internet (über welches die IP-Pakete verschickt werden) kostet Geld.

Wenn die Datenpakete jetzt nicht den günstigsten Weg durch das Internet nehmen würden, würde die Kapazität der Infrastruktur unnötig belastet werden. Im schlimmsten Fall müssten weitere Router in Betrieb genommen werden, weil die Rechenkapazität der Vorhandenen nicht mehr ausreicht. Aber auch die Leitungen/Kabel können nur eine bestimmte Menge an Daten zur gleichen Zeit übertragen. Wenn die max. Übertragungskapazität erreicht ist, müssen weitere verlegt werden oder diese, gegen neue mit einer höheren Kapazität, ausgetauscht werden.

Ich hoffe ich konnte dir einigermaßen verständlich erklären, wie Transportkosten beim Übertragen von Datenpaketen entstehen können.

Viele Grüße

Enrico

Toller Beitrag! Besonders die Erklärung der IPv4-Adressen und deren Bedeutung für das Internet hat mir gefallen. Es ist beeindruckend zu sehen, wie wichtig diese Grundlagen für die moderne Netzwerktechnologie sind. Freue mich auf weitere Informationen zu IPv6!

Toller Artikel! Es ist faszinierend, wie IPv4 die Grundlage unseres gesamten Internetverkehrs bildet, auch wenn wir nun auf IPv6 umsteigen. Die Erklärungen sind sehr klar und leicht verständlich. Danke für die informativen Einblicke!